인터넷 디벌깅 툴 피들러 입니다. 개발자들은 인터넷 디버깅 툴을 많이 사용하고 있는데요

인터넷 익스플러워 , 사파리 구글크롬등 디버깅 툴은 내장되어 있습니다.

하지만 원하는 값을 얻기 어렵거나 사용하기 어려운 점도 있습니다.

그래서 사용하기도 간편하고 필요한 기능도 많도 원하는 값을 쉽게 확인 할수 있는 디버깅 툴을 소개 해드리려 합니다.

알고 계시는 분도 많겠지만 피들러 (fiddler) 라는 툴입니다.

피들러에 대하 알아보도록 하겠습니다.

피들러(Fiddler) 설치

|

피들러 설치를 하기 위해 아래 사이트에 접속합니다.

http://www.telerik.com/fiddler

|

사이트에 접속하시면 FreeDownload 버튼이 보입니다. 클릭을 해서 피들러 설치를 진행합니다. ▶

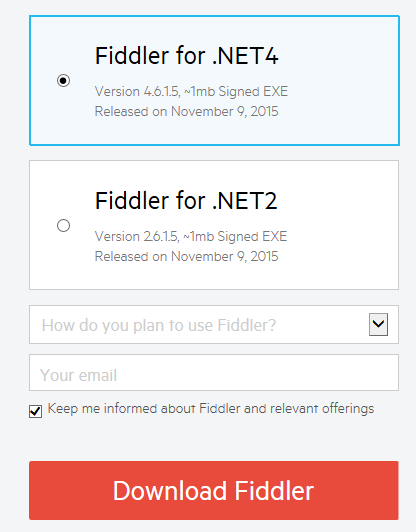

피들러는 닷넷 프레임워크를 사용하는데요 window 7 이상 제품군이시면 Fiddler for NET4을 선택하시고

미만이면 .net2를 선택 하세요

이제 Download Fiddler를 선택합니다. ▶

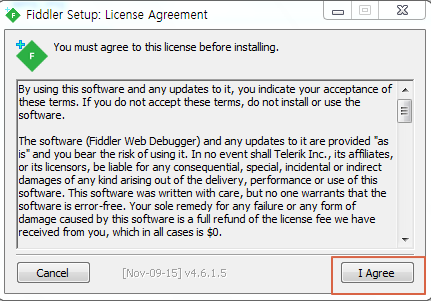

피들러 설치 진행화면이 나옵니다. I Agree를 클릭합니다. ▶

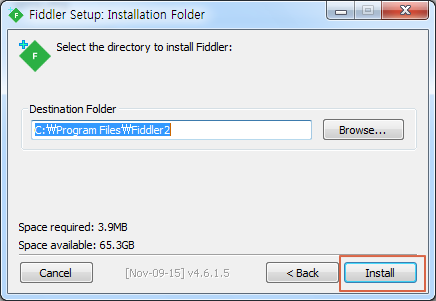

설치할 폴더를 선택 후 Install을 클릭합니다. ▶

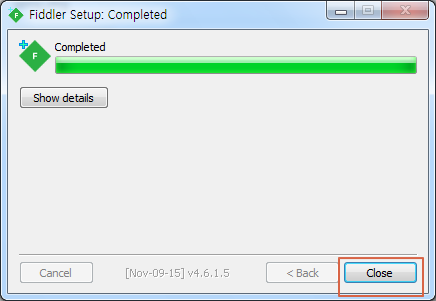

설치가 완료되면 Close 를 클릭합니다. ▶

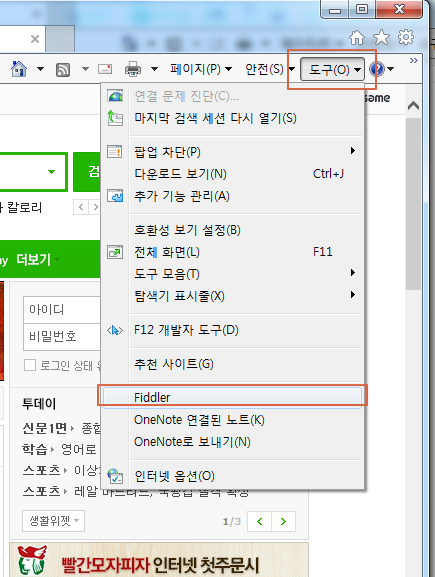

설치가 완료되면 브라우저를 새로 실행 하시고 도구> Fiddler를 선택합니다.

도구메뉴가 안보이시면 Alt를 누르시면 보입니다. ▶

우측에도 피들러 메뉴가 있습니다.

도구를 클릭 후 피들러를 클릭합니다. ▶

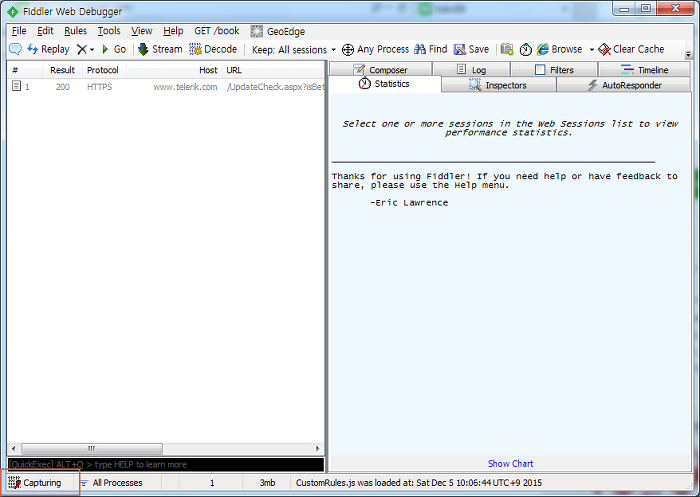

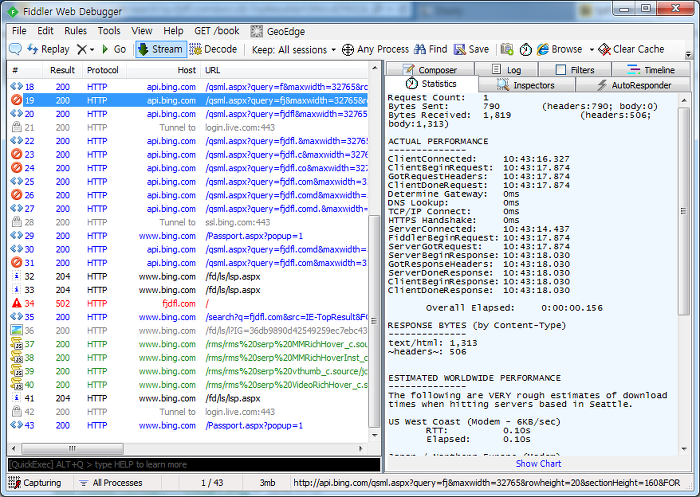

실행이 되면 아래와 같은 화면이 나오는데요

좌측 하든을 보시면 Capturing 가 보입니다. 캡쳐를 진행하는 중이구요

키보드중 F12키를 누르면 캡쳐 중지 다시 F12키를 누르면 캡쳐가 진행됩니다.

원하는 부분을 캡쳐 후 분석을 할 때 F12키를 눌러 중지를 해서 사용합니다. ▶

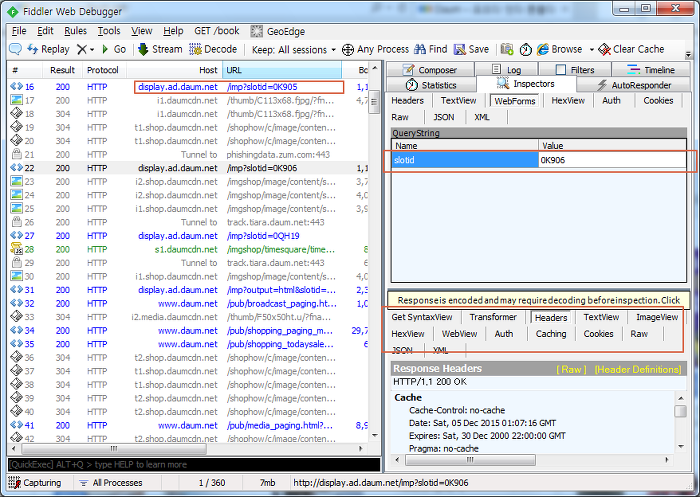

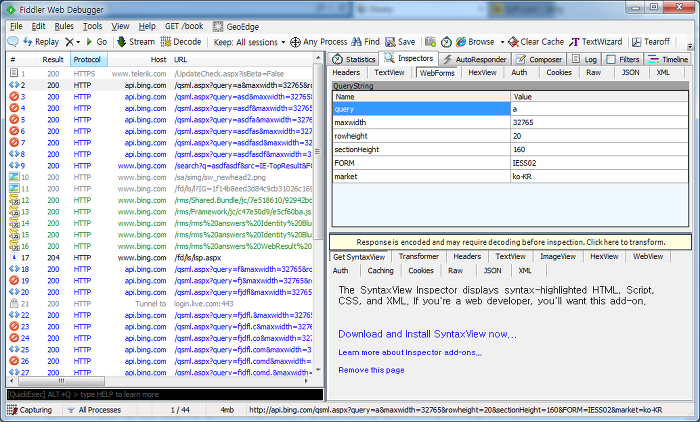

많이 사용하는것 중 Inspectors 에 WebForms 인데요 사이트에 파라미터로 입력된 값을 확인 훌 수 있습니다.

Post / Get 모두 확인 할 수 있습니다. ▶

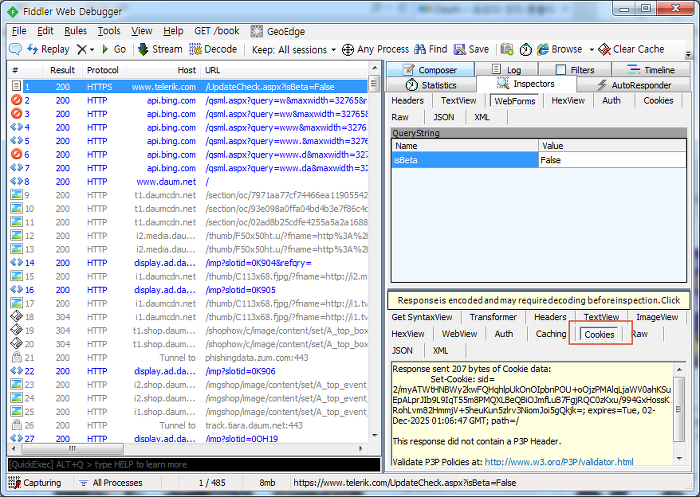

하단에 Cookies를 보시면 쿠키값도 확인 할 수 있습니다. ▶

좌측에 빨간색 금지 아이콘이 보이는곳은 응답 실패한 경우나 비정상 페이지 입니다.

우측에 statistics 에는 접속 시간 응답시간등이 표시됩니다. ▶

파라미터가 여러값이 넘어올 때 WebForms 에서 확인 할 수 있습니다.

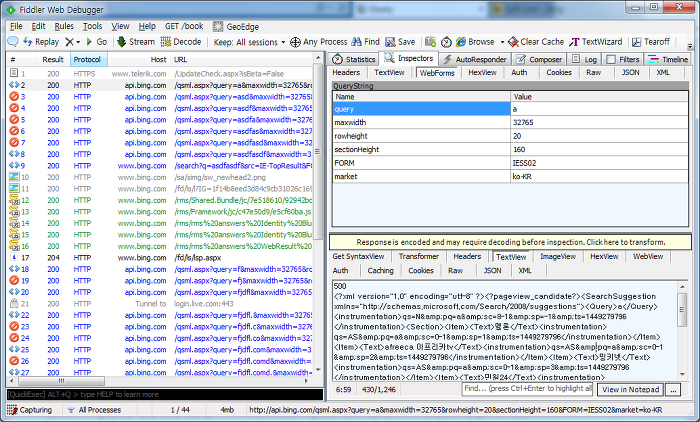

하단에 TextView를 보시면 파라미터 값이 xml 형태이면 아래와 같이 확인 할 수 있습니다. ▶

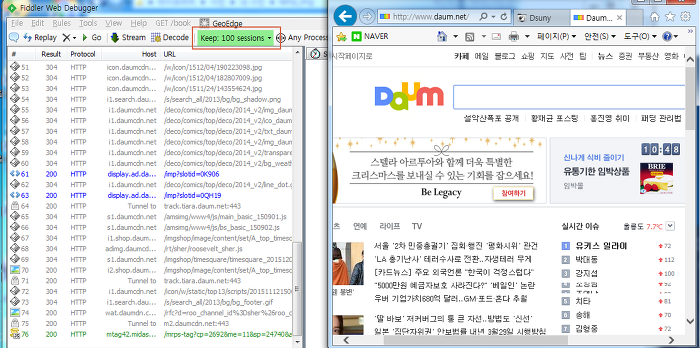

내가 확인하고픈 페이지만 보고 싶은데 다른곳에서 url 호출로 인하여 섞여 보이기도 합니다.

이럴 땐 내가 원하는 페이를 띄워놓고

Keep: 100 session 를 클릭합니다. 그리고 띄웠던 화면상단을 잡고 조금 흔들어 줍니다. ▶

그럼 내가 원하는 사이값만 캡쳐링하게 됩니다.

Protocol 항목을 보시면 http 인지 https ,ftp 등 어떤 통신으로 접속했는지도 확인 할 수 있습니다

댓글

댓글 쓰기